Sicherheitsforscher des Identitätsanbieters Okta haben hochentwickelte Phishing-Kits entdeckt, die personalisierte Voice-Phishing-Angriffe (Vishing) automatisieren. Damit können auch wenig erfahrene Kriminelle komplexe Betrugsversuche starten. Betroffen sind laut chip.de insbesondere Konten bei Google, Microsoft und Kryptoplattformen, also Dienste, auf die viele Verbraucher im Alltag angewiesen sind. Die Software im Hintergrund verbindet täuschend echte Fake-Seiten mit laufenden Telefonaten. Zugangsdaten, die während des Gesprächs eingegeben werden, landen ohne Verzögerung bei den Tätern – ein Problem für private Nutzer ebenso wie für Beschäftigte in Unternehmen.

Okta-Forscher: Phishing läuft parallel zum Telefonat

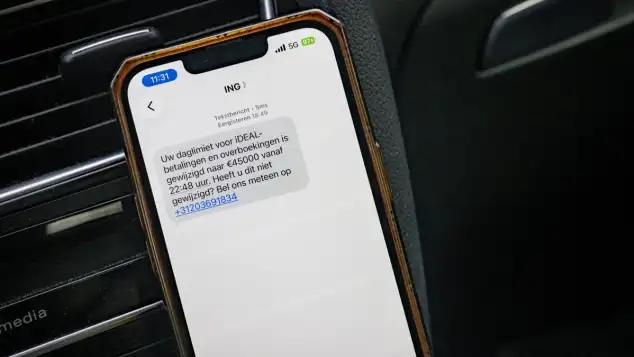

Die aktuelle Masche folgt einem festen Ablauf: Die Angreifer sammeln zunächst Informationen über ihre Zielpersonen und erstellen dazu passende Fake-Webseiten, die Originalseiten großer Anbieter stark ähneln. Anschließend melden sie sich telefonisch, geben sich überzeugend als Support-Mitarbeiter aus und „führen“ das Opfer schrittweise zur gefälschten Adresse. Gibt die angerufene Person dort Nutzername, Passwort oder weitere Daten ein, werden diese in Echtzeit an die Hintermänner übermittelt, meldet stern.de unter Berufung auf Sicherheitskreise. Teilweise erfolgt diese Weiterleitung über Chatkanäle wie Telegram, wo Skripte automatisiert reagieren und die betrügerische Sitzung steuern.

Echtzeit-Manipulation hebelt selbst Zwei-Faktor-Abfragen aus

Besonders brisant ist die Fähigkeit der Kits, Sicherheitsabfragen dynamisch anzupassen. Laut Online-Magazin „All About Security“, zitiert von chip.de, kündigen Betrüger während des Telefonats eine anstehende Sicherheitsprüfung an und passen im Hintergrund die manipulierte Webseite passend dazu an. So können Einmalcodes oder Push-Bestätigungen abgefangen werden, die eigentlich zusätzlichen Schutz bieten sollen. Bestätigt das Opfer die Anfrage auf dem Smartphone oder gibt den Code ein, landet diese Bestätigung unmittelbar bei den Tätern. Auf diese Weise wird selbst eine Multi-Faktor-Authentifizierung faktisch ausgehebelt. Für Verbraucher bedeutet das: Reine Gewöhnung an zusätzliche Codes reicht nicht mehr als Sicherheitsbarriere.

BSI stuft Angriff auf Bahn-Dienste als massiv ein

Parallel zu den neuen Vishing-Methoden sorgt ein groß angelegter Cyberangriff auf Online-Dienste der Deutschen Bahn für Aufmerksamkeit. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) bewertet die Attacke als deutlich umfangreicher als übliche Vorfälle, berichtet stern.de. Betroffen waren zentrale Portale und Anwendungen, die Fahrplanauskunft, Ticketkauf und Serviceleistungen bereitstellen. Der Vorfall zeigt, dass Angriffe auf digitale Infrastrukturen im Verkehrsbereich mittlerweile spürbare Auswirkungen auf den Alltag von Reisenden haben können. Für Kunden bedeutet das im Ernstfall Einschränkungen bei Buchungen, Verspätungsinformationen und Erstattungsprozessen, wenn Online-Kanäle zeitweise nicht erreichbar sind.

So reagieren Verbraucher richtig bei verdächtigen Anrufen

Für Nutzer ergeben sich aus den aktuellen Erkenntnissen konkrete Schutzmaßnahmen. Zugangsdaten oder Einmalcodes sollten grundsätzlich niemals während eines unerwarteten Anrufs eingegeben werden – auch dann nicht, wenn der Anrufer bereits persönliche Informationen kennt. Offizielle Support-Hotlines großer Konzerne fordern in der Regel keine vollständigen Passwörter. Im Zweifel empfiehlt es sich, das Gespräch zu beenden und über bekannte Kontaktwege des Dienstanbieters zurückzurufen, raten Experten laut chip.de. Zudem ist es sinnvoll, wichtige Konten mit Hardware-Sicherheitsschlüsseln oder Authenticator-Apps abzusichern und Login-Benachrichtigungen zu aktivieren. Wer ungewöhnliche Aktivitäten bemerkt, sollte Passwörter sofort ändern und die Vorfälle beim jeweiligen Dienst melden.